Usługa wykonania audytu bezpieczeństwa informacji

Nie wiesz, czy czynnik ludzki jest najsłabszym ogniwem w zabezpieczeniu sieci firmowej?

Czy Twoja firma posiada odpowiednie procedury w zakresie bezpieczeństwa IT?

Jeżeli tak jest, to dobrze trafiłeś!

Przeprowadzimy audyt, zbadamy Twoją organizację i stosowane zabezpieczenia, w celu wskazania dobrych praktyk i potencjałów doskonalenia, przy uwzględnieniu celów biznesowych organizacji, opracowujemy rekomendacje dla skutecznego systemu zabezpieczeń IT, ochrony danych osobowych oraz cyberbezpieczeństwa i dowieziemy dla Ciebie rezultaty.

Jesteśmy jednostką oceniającą systemy, posiadamy kilkunastoosobowy zespół audytorów bezpieczeństwa. Nasi audytorzy posiadają doświadczenie i praktykę w zakresie audytu bezpieczeństwa.

Posiadamy akredytowane certyfikaty audytora wiodącego zarządzania bezpieczeństwem informacji i managera systemów bezpieczeństwa ISO/IEC 27001, CISA, CISM.

Nasze audyty spełniają wymagania, Narodowego Funduszu Zdrowia określone w ZARZĄDZENIU NR 68/2022/BBIICD PREZESA NARODOWEGO FUNDUSZU ZDROWIA z dnia 20 maja 2022 r. w sprawie finansowania działań w celu podniesienia poziomu bezpieczeństwa systemów teleinformatycznych świadczeniodawców.

Nasze audyty spełniają wymagania Rozporządzenia Krajowych Ram Interoperacyjności oraz Ustawy z dnia 5 lipca 2018 roku o Krajowym Systemie Cyberbezpieczeństwa zobowiązuje operatorów usług kluczowych oraz dostawców usług cyfrowych do wykazania odpowiednich zdolności

i kompetencji w obszarze cyberbezpieczeństwa.

Przeprowadzimy Cię przez proces audytu od A do Z krok po kroku.

Przeprowadzamy profesjonalny audyt bezpieczeństwa IT w oparciu o światowe standardy oraz wieloletnie doświadczenie naszych ekspertów.

Audyt Bezpieczeństwa składa się z etapów.

- Określenie szczegółowych celów, zakresu audytu, planu audytu.

- Gromadzenie i ocena dowodów, realizowane w modelu spotkań, obserwacji, testów i innych technik audytowych.

- Dokumentowanie i raportowanie, wraz z przedstawieniem silnych i słabych stron oraz rekomendacji poaudytowych.

Zyski z udziału w szkoleniu:

- Pokaże Ci czym jest System Zarządzania Bezpieczeństwem Informacji i jak powinien skutecznie funkcjonować

- Poznasz wymagania normy ISO/IEC 27001:2023, zasady podejścia procesowego oraz nauczysz się interpretować wymagania dotyczące systemu i zabezpieczeń tak, aby zastosować je w praktyce w swojej organizacji.

- Nauczysz się opracowywać dokumentację systemową, wymaganą przez normę ISO 27001:2023 oraz dokumentacje wpierającą wdrożenie i utrzymanie systemu.

- Pokaże Ci ja w praktyce wykorzystać narzędzia i metody klasyfikacji i oznaczania informacji oraz aktywów wspierających.

- Nauczysz się interpretować wymagania załącznika A do normy ISO/IEC 27001– zabezpieczenia oraz tworzyć Deklarację stosowania zabezpieczeń

- Poznasz metodyki szacowania ryzyka bezpieczeństwa informacji.

- Nauczę Cię wdrażać system zarządzania bezpieczeństwem informacji w organizacji od „zera”

- Dostaniesz ode mnie gotowe wzory dokumentacji systemowej

- Pokaże Ci jak optymalizować i doskonalić procesy oraz sam system, aby wpierał Twoją firmę.

- Nauczysz się metodyki zarządzania programem audytów oraz realizacji badania audytowego zgodnie z norma ISO 19011

- Poznasz wszystkie etapy audytu od jego przygotowania, poprzez realizację, aż po zamknięcie działań po audytowych.

- Pokaże Ci jak tworzyć wskaźniki audytowe i bezpieczeństwa informacji

- Zdobędziesz praktyczną i specjalistyczną wiedze na zawszę

- Po szkoleniu możesz się ze mną konsultować przez 12 miesięcy

- Razem w wykonamy mnóstwo praktycznych ćwiczeń, aby nauczyć się stosować zdobytą wiedzę w praktyce

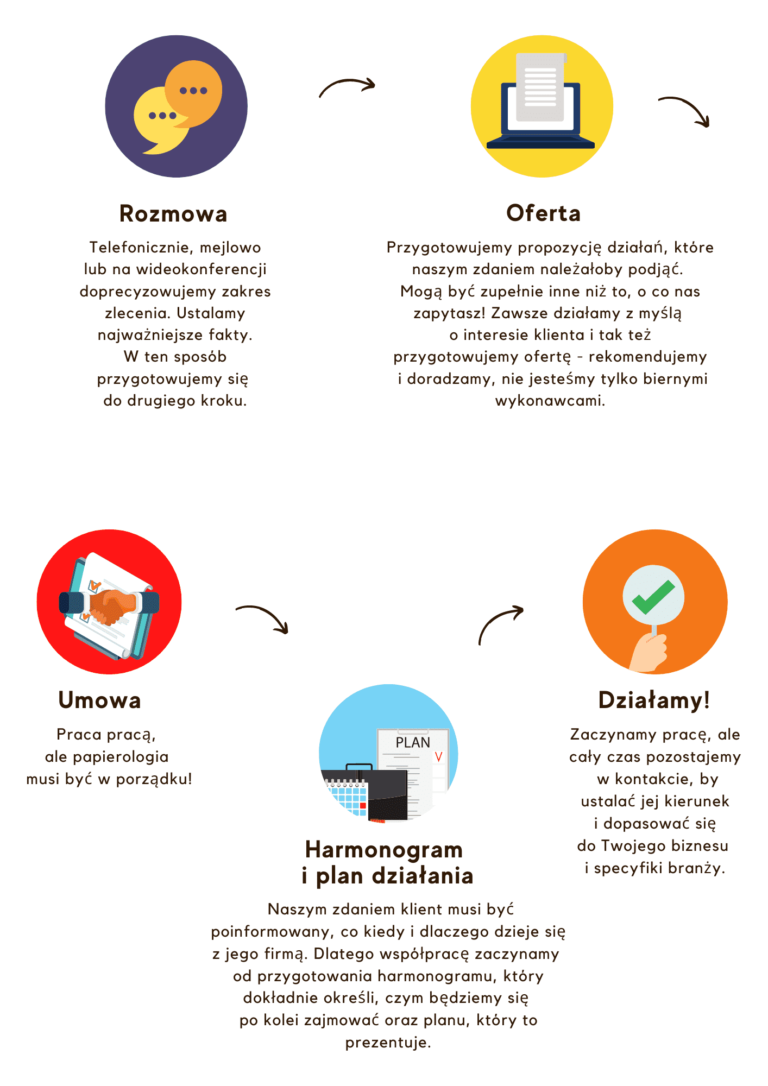

Jak się z nami pracuje ?

Chcesz poznać więcej szczegółów dotyczące wdrożenia, certyfikacji i cenie?

Skontaktuj się z nami poprzez formularz lub zadzwoń i porozmawiajmy

Kontakt telefoniczny w zakresie wdrożeń i certyfikacji: 739 002 162

Zaufali nam